Cet article vous permettra de bien configurer le firewall Zone Alarm Pro. La première partie de ce guide vous indiquera la configuration classique de votre firewall tandis que la seconde partie expliquera la configuration avec un partage de connexion. A noter que certaines parties ne concernent que Zone Alarm Pro, mais cela n’empêche pas de suivre ce tutorial si vous utilisez la version gratuite de cet excellent firewall.

Configuration traditionnelle

Si vous ne possédez pas la version Pro, vous pouvez néanmoins utiliser la version gratuite de Zone Alarm.

Pour accéder au paramétrage de ZA, double-cliquez sur l’icône de la barre des tâches.

Onglet Présentation

Dans cet onglet vous avez 3 volets (, , )

Les 2 premiers sont uniquement informatif (juste mettre le N° d’activation).

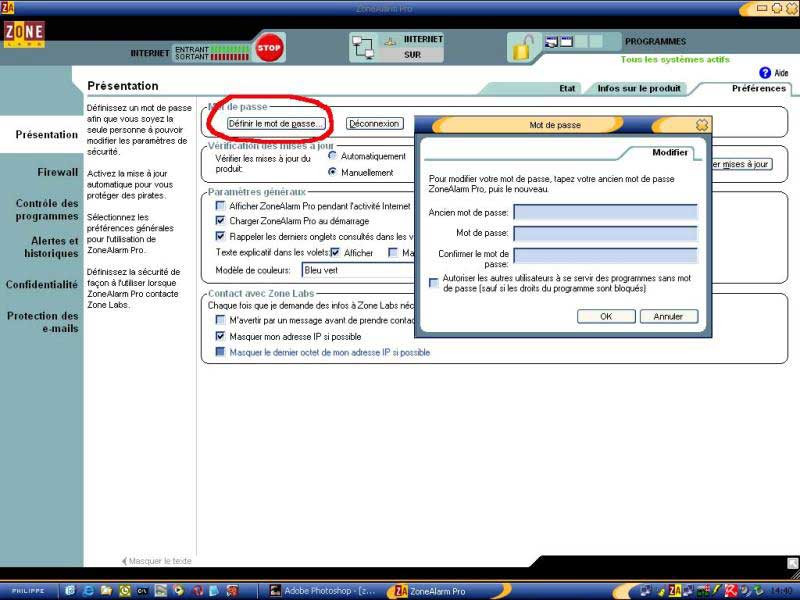

Passons de suite au volet Préférences

La première règle : Créer un mot de passe. Cela permet d’éviter qu’un code malveillant modifie le comportement de ZA, et éventuellement interdire à d’autres utilisateurs du PC l’utilisation de certains logiciels pour accéder à Internet.

Pour la Vérification des mises à jour, vous faites comme bon vous semble, mais je vous conseille de la laisser activer afin d’être informé des prochaines mise à jour.

Dans les Paramètres généraux

– Activer => charger ZA au démarrage

Dans Contact avec Zone Labs

– Activer => Masquer mon adresse IP si possible

Pour terminer sur cette page, Il reste quelques réglages pour embellir votre ZA (modification de la couleur).

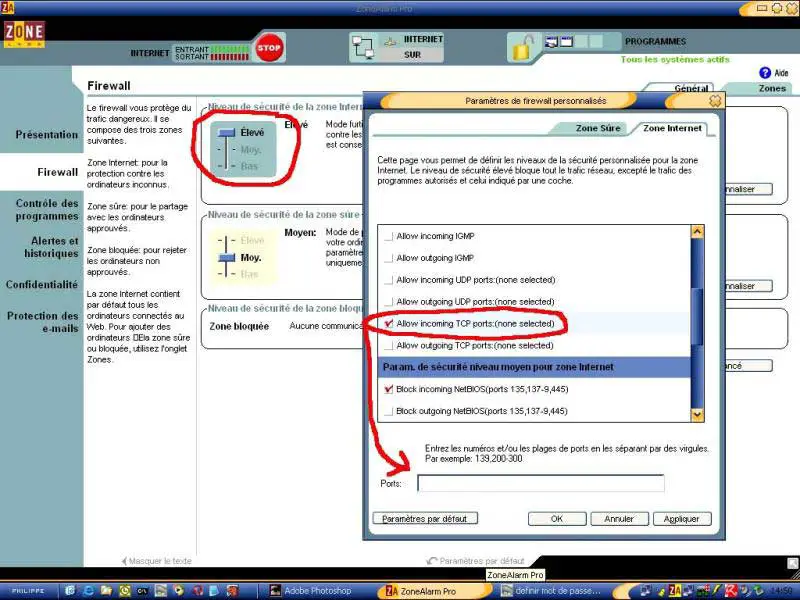

Onglet Firewall

Onglet Firewall cliquez sur le volet Général

Dans le niveau de sécurité de la zone Internet => mettez le curseur sur la position Elevé.

Si vous souhaitez ajouter des autorisations de port => cliquer sur l’onglet Personnaliser comme sur la capture d’écran.

Dans cette fenêtre Paramètre de firewall personnalisés, vous aller sur la ligne correspondante :

– Allows incoming TCP ports(permet connexion entrante) => Activer

– Allows outgoing TCP ports (permet connexion sortante) => Activer

C’est identique pour autoriser des ports UDP et vous indiquez les ports que vous souhaitez autoriser (exemple : 8088, 21, etc…). Trés pratique par exemple pour les jeux en réseau.

Comme vous pouvez le constater, vous avez du choix pour autoriser différents ports (en fonction de vos besoins personnels).

Par défaut, Zone Alarm, en position Elevé , ferme les ports entrant (135,137-9, 445).

Pour fermer d’autres ports, c’est ici que ça se passe : vous aller sur les lignes correspondantes dans la même fenêtre.

– Block incoming TCP ports(interdit connexion entrante) => Activer

– Block outgoing TCP ports (interdit connexion sortante) => Activer

et vous indiquer les ports que vous souhaitez REFUSER

La démarche est identique pour refuser des ports UDP.

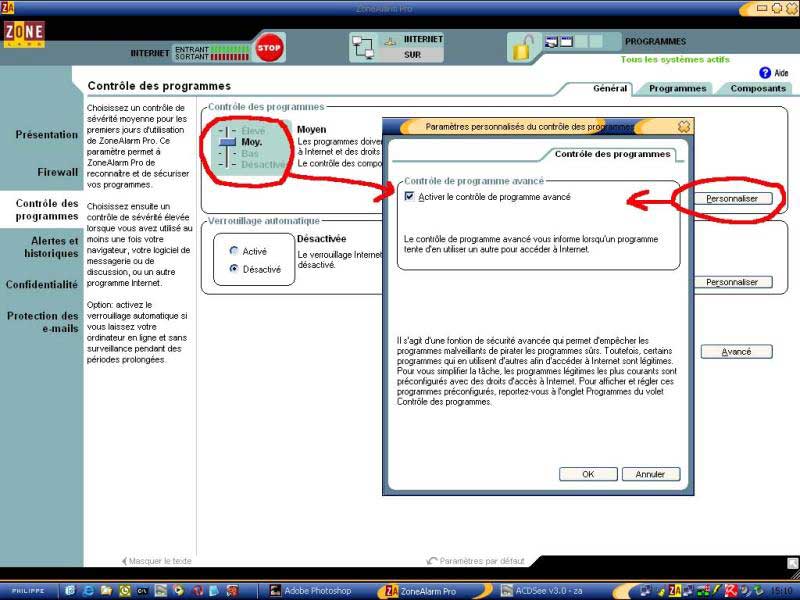

Onglet Contrôle des Programmes

Dans le volet Général

Contrôle des programmes => mettez le curseur sur la position Moyen

Cliquez sur Personnaliser

Dans la fenêtre qui s’ouvre Paramètres personnalisés du contrôle des programmes

=>Activer le contrôle des programmes avancés (ce contrôle vous informe lorsque un programme tente d’accéder à Internet)

Fermer la fenêtre

Pour le verrouillage Automatique => laisser Désactivé

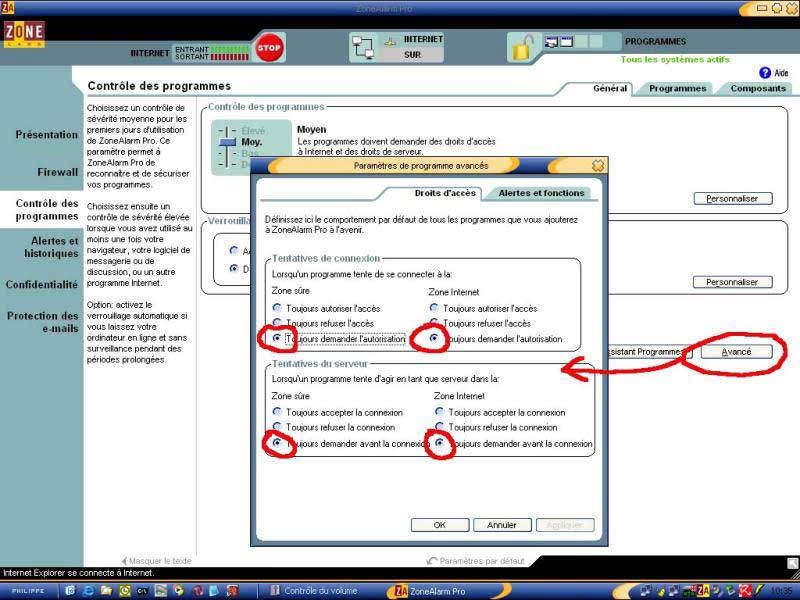

Dans le même volet , cliquez sur l’onglet Avancé

Une fenêtre s’ouvre Paramètre des programmes avancés

Ici, vous allez définir le comportement par défaut pour tous les nouveaux programmes que vous ajouterez à ZA. Il vous suffit d’activer les 4 zones sur => Toujours demander l’autorisation.

Dans cette fenêtre => cliquer sur l’onglet Alertes et fonctions

– Activer => Refuser l’accès si l’autorisation est définie sur “demander”

– Activer => Demander un mot de passe pour permettre un programme d’accéder temporairement à Internet

Fermez la fenêtre

Sur l’onglet Contrôle des programmes. Passons maintenant dans le volet Programmes.

Ici la configuration d’accès de chaque programme se fait a l’aide de 3 actions possibles (V autoriser, X bloquer, ? Demander) sur 4 niveaux :

– Accès sûr => ( LocalHost et Réseau local)

– Accès Internet

– Serveur sûr => (Réseau local ou Intranet)

– Serveur Internet

Comme sur la capture, vous pouvez remarquer qu’il y très peu d’accès Autoriser

Ceux qui sont obligatoires :

– Générique Host process for Win32 services

– Application Layer Gateway Service

Pour Internet Explorer, ce n’est pas OBLIGATOIRE

– Internet Explorer (si vous l’utiliser, sinon c’est Opéra ou un autre navigateur à la place)

Pour garder le contrôle de votre PC, tous les autres sont, soit Refuser complètement ou Demander. Chaque fois que vous installerez un programme, et qu’il voudra accéder à Internet, vous aurez ce choix à faire.

C’est ici qu’il faut être vigilant, même si vous utilisez un programme régulièrement, ce n’est pas une raison suffisante pour accepter une connexion permanente (je pense à IE bien sur, mais également à Windows Média Player, etc…).

Passons aux programmes qui peuvent être sujet à des attaques (les commandes windows) :

Mieux que la fermeture d’un port c’est l’utilisation même que l’on va interdire pour ce type de programme (qui servent principalement à des administrateurs réseau).

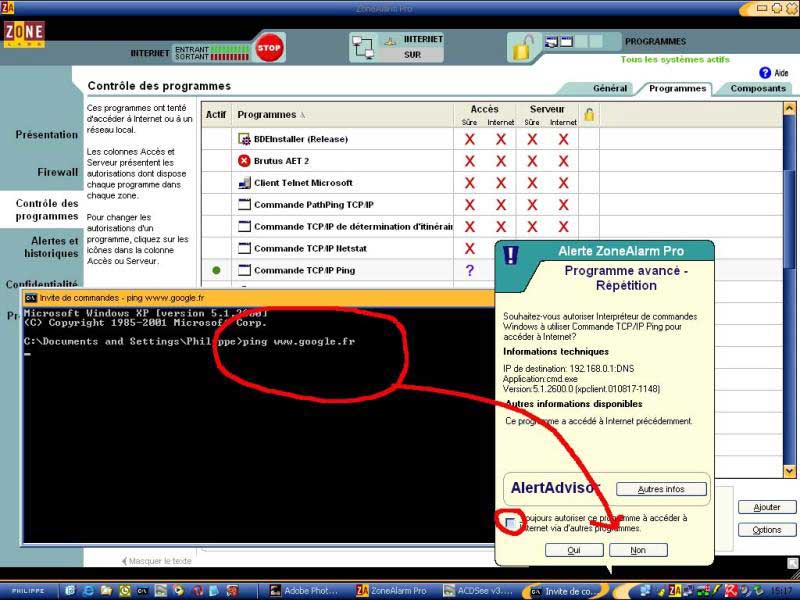

Rien de plus simple => ouvrer l’interpréteur de commande (cmd) qui se trouve dans Démarrer => programmes => Accessoires => Invite de commandes.

Une fois la fenêtre ouverte, il vous suffit de taper votre commande, par exemple pour la commande “ping” => ping www.google.fr.

A partir de là, une fenêtre s’ouvre pour savoir si vous souhaiter accepter la connexion, vous refusez et vous faites de même pour toutes celles que vous souhaitez. En voici quelques une des plus connus: TELNET, NBTSTAT, NETSTAT, NETSHARE, PATHPING, etc… Voici un lien qui donne toutes les commandes possibles avec CMD, amusez-vous bien ;o)

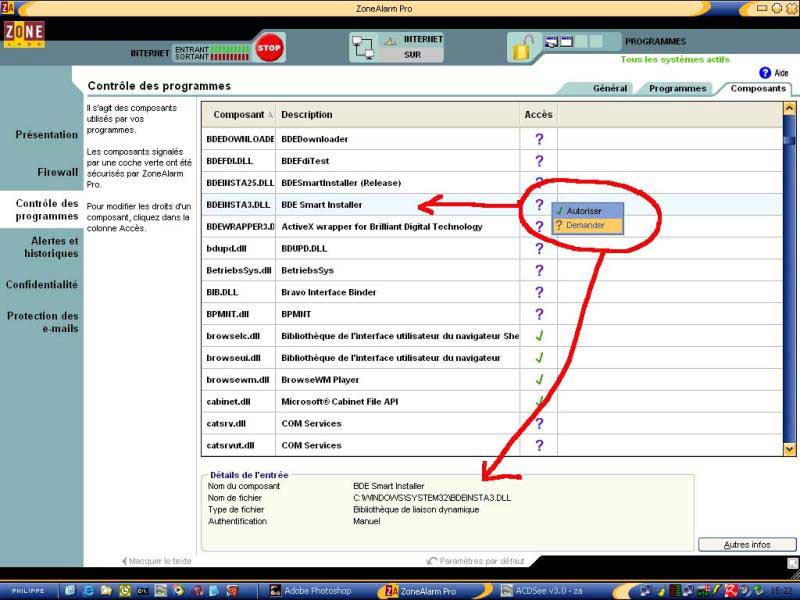

Nous voici dans la dernière fenêtre de l’onglet Programmes , Composants.

On rentre ici, dans un domaine un peu plus compliqué puisqu’il s’agit de choisir les composants autorisés à accéder à Internet c’est à dire les fameuses DLL de Windows.

Donc, sauf si l’on connaît bien Windows, on laisse ZA choisir par défaut les DLL a autoriser. Si néanmoins vous souhaitez faire des tests sur telle ou telle DLL, vous aurez une fenêtre qui s’ouvrira pour vous demander la confirmation d’accéder à Internet, donc pas de danger particulier pour la configuration.

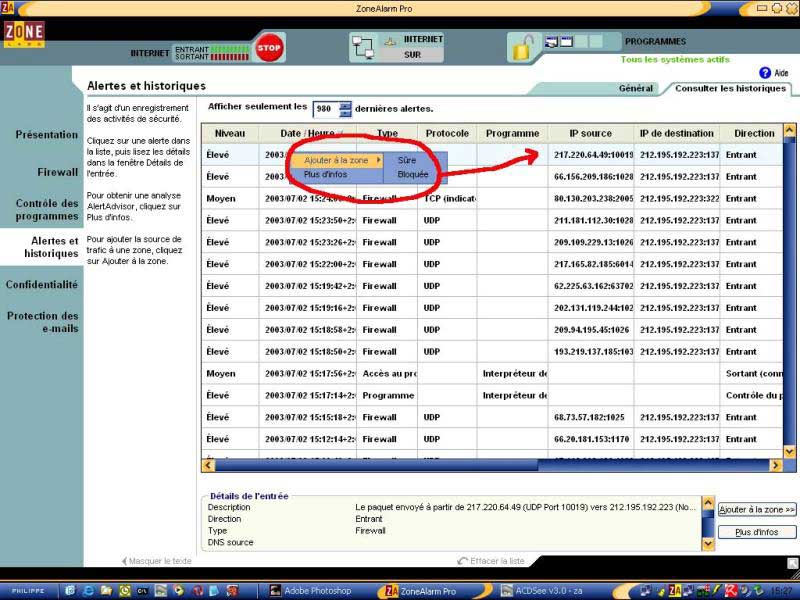

Onglet Alertes et historiques

Dans le volet Consulter les historiques, il s’agit de regarder ce qui se passe quand vous surfez sur le net. Hormis le fait que vous aurez beaucoup d’activité dans ce panneau, vous pouvez si vous le souhaiter bloquer certaines adresses IP redondantes qui ne vous plaisent pas. Pour cela, il suffit de cliquer sur =>l’IP source en question =>cliquer sur Ajouter à la zone.

Vous avez deux choix => Bloquée ou Sûre

A partir de la, cette adresse IP se retrouvera dans l’onglet Firewall fenêtre Zone de ZA (que nous retrouveront dans la 2ème partie du sujet).

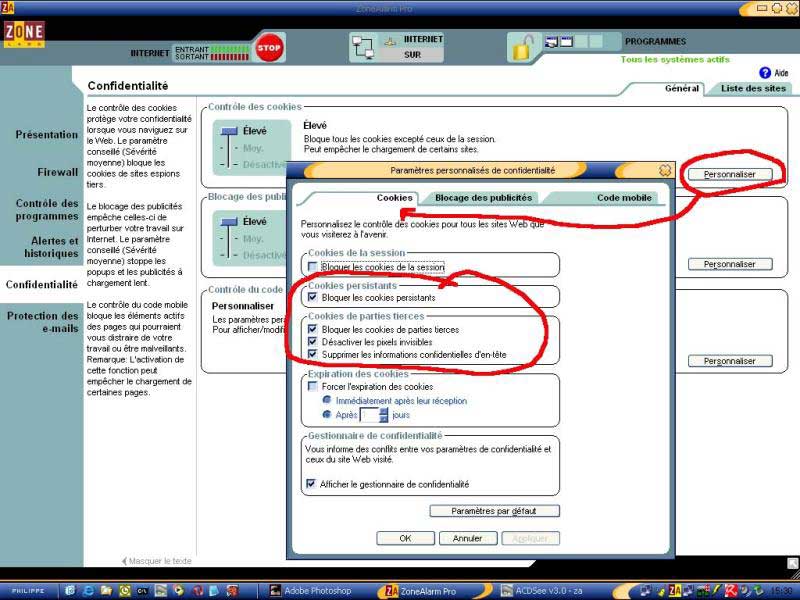

Onglet Confidentialité

Il s’agit d’être tranquille au niveau des cookies, rien de difficile à mettre en oeuvre.

Dans la fenêtre Général :

Contrôle des cookies => Elevé

Blocage des publicités => Elevé

Voilà, on passe sur l’onglet Personnaliser :

Dans la fenêtre Paramètres personnaliser de confidentialité puis fenêtre Cookies :

– Activer toutes les options de Cookies de parties tierces

Dans la fenêtre Paramètres personnaliser de confidentialité puis fenêtre Publicités à bloquer

Publicités à bloquer => on active toutes les options (bannière, pub, Skycraper).

On fait de même pour la dernière fenêtre Code mobile, on Active tous les codes.

Note du webmaster : gardez toujours à esprit que l’affichage des publicités est un des rares moyens qui permet aux sites de survivre. Nous vous conseillons aussi de ne pas abuser de cette fonction ;o)

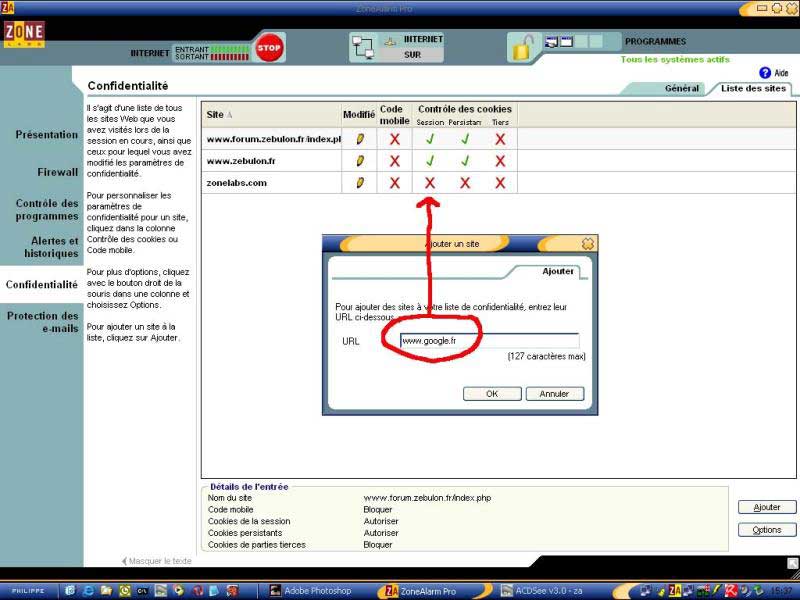

Passons à l’autorisation des cookies pour certains sites tels que : Zebulon.fr

Rien de plus facile, vous faites un copier/coller de votre url de votre site préféré et vous l’ajoutez dans votre liste avec les droits que vous souhaitez.

Onglet Protection des emails

Dans la fenêtre Général, vous activez le paramètre MailSafe.

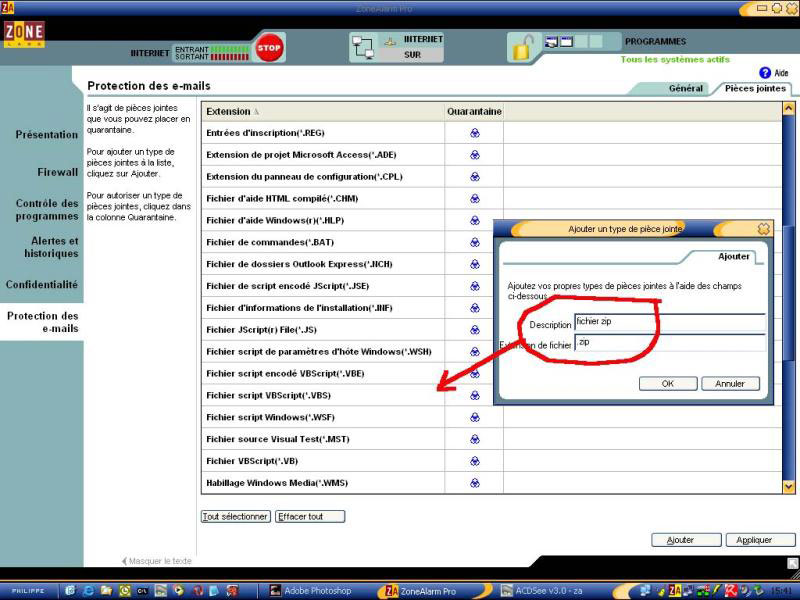

Passons au volet Pièces jointes : par défaut, il existe une quarantaine d’extension interdite, vous pouvez en rajouter (comme sur la capture) avec la petite fenêtre rajouter : vous mettez simplement l’extension que vous ne souhaitez plus ouvrir. Il est par contre impossible d’en supprimer de la liste d’origine.

Vous avez maintenant un firewall configuré convenablement (en principe) si vous avez bien suivis et mis en pratique toutes les étapes.

Attention , cela ne vous empêche pas de restez vigilant quand même, quand à vos ballades sur le net.

Passons maintenant à la configuration dans le cas d’un partage de connexion.

Dernière mise à jour le 2 décembre 2018